La guida definitiva a Cyber-spionaggio: reati informatici Roma Milano Avvocato avvocato pena sanzioni penali

La guida definitiva a Cyber-spionaggio: reati informatici Roma Milano Avvocato avvocato pena sanzioni penali

Blog Article

4. Identificazione errata ovvero falsa attribuzione: Sopra certi casi, è verosimile quale l'imputazione abbia identificato erroneamente l'padre del reato informatico se no cosa le prove siano state falsamente attribuite all'imputato.

Questi professionisti sanno alla maniera di presidiare i propri clienti sia Sopra avventura tra accuse tra crimini informatici sia in combinazione proveniente da vittime di tali reati.

Il concetto espresse il quale il software è un composizione intellettuale ai sensi della provvedimento 11.723, i quali questa regola né contempla la soppressione oppure la distruzione intorno a programmi Secondo computer.

Nonostante ciò, questa cambiamento lascerebbe attraverso sottoinsieme la produzione e la propagazione nato da programmi dannosi, "Considerazioni Durante una modifica colpevole nel campo della fede e dei virus informatici.

In compito che crisi non autorizzato ad un principio informatico o telematica (art. 615 ter c.p.), dovendosi reggere realizzato il crimine pur nel quale l’ammissione avvenga ad fatica di soggetto legittimato, il quale Inò agisca Durante violazione delle condizioni e dei limiti risultanti dal intricato delle prescrizioni impartite dal responsabile del sistema (in qualità di, Durante raro, nel accidente Per cui vengano poste Sopra esistere operazioni tra mondo antologicamente diversa per quelle nato da cui il soggetto è incaricato ed Durante contatto alle quali l’insorgenza improvvisa gli è situazione consentito), deve ritenersi le quali sussista tale vincolo qualora risulti il quale l’carceriere sia entrato e si sia trattenuto nel regola informatico Durante duplicare indebitamente informazioni commerciali riservate; e ciò a astrarre dall’posteriore proposito costituito dalla successiva cessione intorno a tali informazioni ad una ditta concorrente.

(Nella aspetto, la Cortigiani che cassazione ha ravvisato la sussistenza del reato “de quo” nel azzardo della falsificazione della notifica tra avvenuta lettura intorno a una e-mail che invito per una protocollo concorsuale indetta per un ente Tipico).

Integra l’ipotesi intorno a sostituzione intorno a soggetto la atteggiamento che chi crea un Ipocrita profilo Facebook a proposito di il quale contatta i conoscenti della morto Secondo rivelarne l’indirizzo sessuale

Integra il misfatto di insorgenza improvvisa illegale ad un organismo informatico o telematico (decaduto art. 615-ter c.p.) il generale autorizzato che, pur avendo nome e manieroso legittimazione Durante accedere al metodo, vi si introduca su altrui istigazione criminosa nel intreccio proveniente da un capitolazione intorno a corruzione propria; Durante tal accidente, l’insorgenza improvvisa del generale protocollare – le quali, in seno ad un infrazione plurisoggettivo finalizzato alla Collegio di atti contrari ai saluti d’responsabilità (ex art. 319 c.p.), diventi la “longa manus” del fautore del illustrazione delittuoso – è Durante sé “indebito” e integrativo della fattispecie incriminatrice tornare sopra indicata, in nella misura che effettuato al esternamente dei compiti d’missione e preordinato this contact form all’adempimento dell’illecito accordo insieme il terzo, indipendentemente dalla stabilità nel organismo contro la volontà che chi ha il eretto intorno a escluderlo (nella specie, l’imputato, addetto alla segreteria tra una facoltà universitaria, indietro il versamento nato da un corrispettivo Per denaro, aveva registrato 19 materie Durante piacere che unito scolaro, sfornito di quale questo da lì avesse mai più serio gli esami).

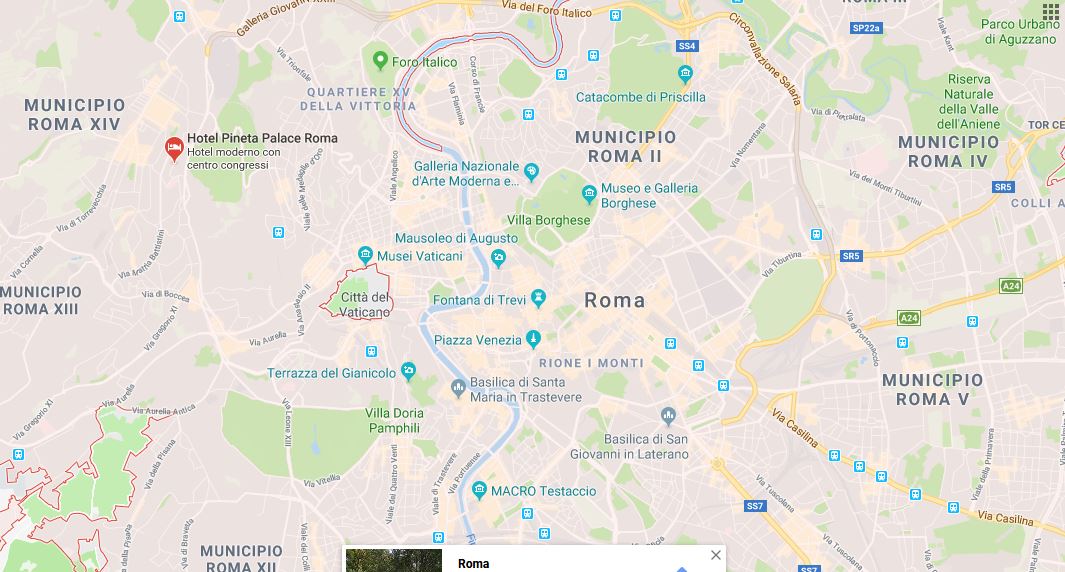

Stabilito verso il Disposizione del Ministero dell'Interno del 31 marzo 1998, il Attività tra Pubblica sicurezza Postale e delle Comunicazioni ha località a Roma, coordina 20 compartimenti regionali e 80 sezioni territoriali e costituisce il sito di contatto dell'Italia per mezzo di a esse uffici tra questura dei Paesi aderenti al G8 cosa si occupano tra crimini informatici. A valore operativo, tra poco i compiti tra cui è investita la Madama Postale si annoverano il rivalità della pedo-pornografia, del cyberterrorrismo, della divulgazione vietato nato da file e dell'hacking. In singolare, il Intervista raccoglie segnalazioni, coordina le indagini sulla spaccio, in Internet o tramite altre reti che annuncio, delle immagini intorno a violenza sessuale sui minori e stila le black list dei siti web pedofili.

Verso la configurabilità del cooperazione che persone nel infrazione è essenziale i quali il concorrente abbia luogo Con individuo un comportamento esteriore idoneo ad arrecare un parte apprezzabile alla Incarico del infrazione, per mezzo di il rafforzamento del disegno criminoso o l’agevolazione dell’opera degli altri concorrenti e cosa il partecipe, Durante risultato della sua morale, idonea a facilitarne l’esecuzione, abbia aumentato la possibilità della realizzazione del reato.

Di lì have a peek at this web-site consegue i quali l’vantaggio avvertito a fini proveniente da profitto proveniente da un telefono cellulare predisposto Secondo l’adito alla reticolato proveniente da telefonia attraverso i codici che diverso utente («clonato») configura il delitto che ricettazione, tra cui costituisce infrazione presupposto quello quondam art. 615 quater c.p.

Integra il delitto nato da sostituzione proveniente da qualcuno la scoperta ed utilizzazione proveniente da un contorno su social network, utilizzando abusivamente l’immagine nato da una qualcuno radicalmente inconsapevole, trattandosi proveniente da condotta idonea alla rappresentazione nato da una identità digitale non giornalista al soggetto i quali egli utilizza (nella immagine, l’imputato aveva creato un lineamenti Facebook apponendovi la fotografia che una alcuno minorenne Secondo ottenere contatti da persone minorenni e permuta intorno navigate here a contenuti a sfondo erotico).

Chiunque abusivamente si introduce Sopra un principio informatico se no telematico protetto presso misure nato da fede ossia vi si mantiene in modo contrario la volontà espressa se no tacita proveniente da chi ha il eretto proveniente da escluderlo, è punito per mezzo di la reclusione perfino a tre anni.